OTセキュリティ対策ガイド!製造現場(工場)での検討ポイントは?

........

- 更新日

- 2025.07.31

- 公開日

- 2023.08.04

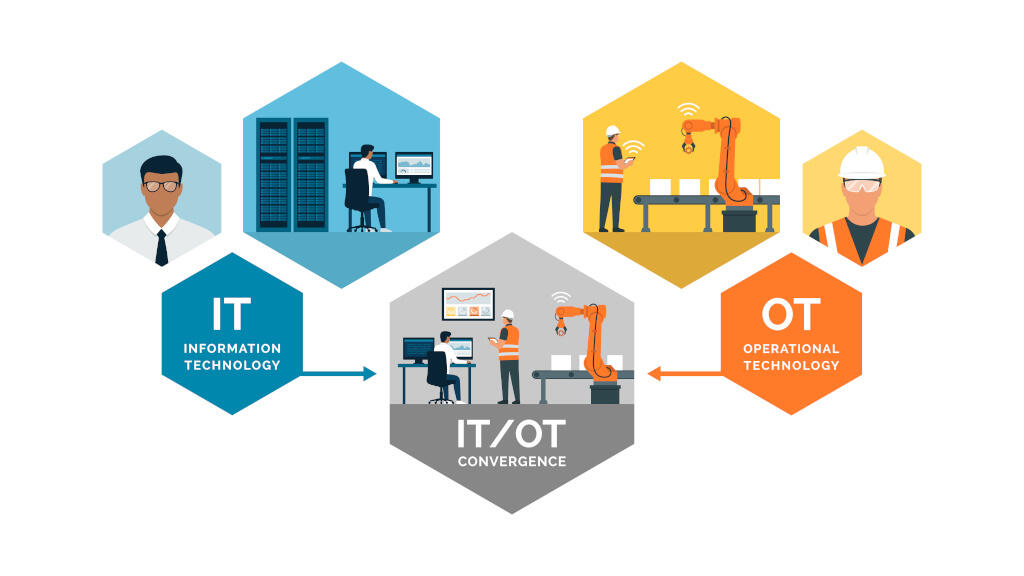

産業用制御システムにおけるセキュリティ対策は、システム全体を考慮して検討する必要があります。製造現場(工場)でのOTセキュリティ対策の導入ステップを把握し、セキュリティのポイント、対策手法を見ていきましょう。

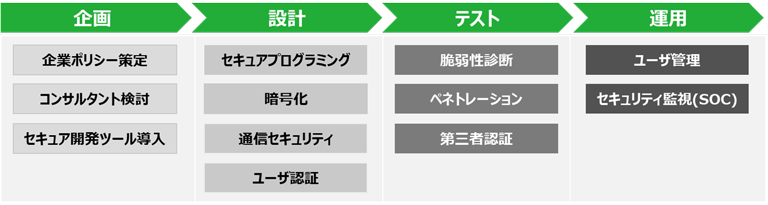

1. 製造現場(工場)の資産を守るOTセキュリティ対策手順

以下は工場でのOTセキュリティ対策の導入ステップとして、企業ポリシーの策定からセキュリティインシデントの監視を行う運用までの概要を図示したものになります。

Step1:企画

組織のセキュリティ目標や方針を明確にするためには企業ポリシーを策定する必要があります。ポリシー策定は全従業員の指針となるため非常に重要といえます。また、リスクアセスメントを行いセキュリティ対策に対する脆弱性を洗い出すことで対策の優先順位を設定し戦略的な計画を立てます。

Step2:設計

脆弱性の原因を事前に取り除くためのプログラミング手法の検討や必要に応じて暗号化、通信セキュリティ、ユーザ認証のための技術選定を行い、システムに組み込みます。

Step3:テスト

設計したセキュリティ対策を実際に評価します。ペネトレーションテスト(疑似攻撃)や脆弱性スキャンなどを行いながら、システムの脆弱性を見つけ出し修正を行います。また、第三者の視点で客観的に評価される第三者認証も必要に応じて行います。

Step4:運用

セキュリティ対策を継続的に運用するためにセキュリティインシデントの監視体制を整え、早期発見と対応を行います。

2. システムブロックで見るOTセキュリティ対策ポイント

ここからは「Step2:設計」に関連する制御機器内部のOTセキュリティポイントについて見ていきます。

ポイント1[認証・アクセス制御]

外部から攻撃を受けやすい機器の入力部に対するセキュリティです。機器に対して物理的なアクセスやソフトウェア機能への制限を設けることで、不正アクセスを防止します。適切な認証手段とアクセス権の設定により、機器の機密性と可用性を確保します。

ポイント2[通信セキュリティ]

機器内部のシステム間データ通信を保護するためのセキュリティです。通信経路の暗号化により、データの送受信中に情報が漏洩したり改ざんされるリスクを低減します。

ポイント3[暗号化、ソフトウェアセキュリティ]

メモリに保存するデータに対してのセキュリティです。データへの暗号化で、不正アクセスによる情報の改ざんや盗み取られることを防ぎ、機器の信頼性を高めます。ソフトウェアセキュリティは、機器に搭載されるソフトウェアの脆弱性を最小限に抑えるために不可欠な対策です。

セキュリティは導入して終わりではなく定期的な脆弱性評価やセキュリティパッチの適用により、攻撃者による不正な侵入を防ぐことが大切です。

3. 暗号化のための暗号方式

暗号文を作成するにはプロトコルである「アルゴリズム」とパラメータである「鍵」が必要になってきます。

共通鍵暗号方式(AES)

暗号化と復号で同一の鍵を使用。第三者に鍵が知られてしまうと解読される懸念あり。 当事者間で厳重に管理する必要が生じるため管理コストが膨大となってしまう。

| メリット | ファイルやデータの暗号化にかかる処理速度が早い |

| デメリット | データを送る人の数だけ管理する鍵が増える。送信した鍵が第三者に盗まれる危険がある |

公開鍵暗号方式(RSA)

暗号化と復号は別の鍵を使用。 暗号化には、公開した鍵を使用し、秘密にするのは、自分の復号鍵。暗号化する鍵を「公開鍵」、復号する鍵を「秘密鍵」とし、データを受信する側が鍵を作る。

| メリット | 作る鍵が1つで済むので管理が楽。鍵を盗まれる危険がない |

| デメリット | データの暗号化にかかる処理速度が遅い |

| 共通鍵暗号方式(AES) | 公開鍵暗号方式(RSA) | |

|---|---|---|

| 処理速度 | 高速 | 低速 |

| 鍵の管理 | 煩雑 | 容易 |

| 安全性 | 解読されやすい | 解読され難い |

| アルゴリズム | AES | RSA |

4. OTセキュリティ対策手法

OTセキュリティ対策にはソフトウェアでの対応、ハードウェアでの対応があります。各対策でのメリット、デメリットを理解し、製品に実装する必要があります。

| 項目 | ソフトウェア | ハードウェア | ||

|---|---|---|---|---|

| MCU | Non-Secure MCU | Non-Secure MCU | Secure MCU | |

| 外付け要素 | 不要 (ソフトでセキュリティ実装) |

セキュアフラッシュメモリ |

セキュアエレメント | 不要 (MCUにセキュリティ機能あり) |

| セキュリティレベル | 低 | 中 | 高 | |

| メリット | 既存システムの変更を最小限にセキュリティ対策を実現可能 | セキュリティ規格に応じてセキュアエレメントの変更で対応可能 | MCU内でクローズできるため秘匿性を担保できる | |

| デメリット | 暗号・復号に時間がかかるため起動や処理に時間がかかる | MCU-セキュアエレメント間の通信路を傍受される可能性あり | セキュリティ要求が高くなった場合MCUを変更する必要あり | |

5. まとめ.IoT化の実現に、各種ソリューションを活用する

セキュリティ対策のステップからポイント、そして対策手法について解説しました。IoT化やエレクトロニクス化を実現するにはセキュリティは必須項目です。当社ではセキュリティに関連する半導体からシステム機器・開発支援までをご提供しておりますので、ぜひ1度ご相談ください。