EUサイバーレジリエンス法とは?業界別のガイドラインをご紹介

........

- 更新日

- 2025.07.31

- 公開日

- 2023.09.05

製造分野のOTとITの統合はセキュリティ対策に大きな影響を与えており、ITシステムはOTシステムから間接的に攻撃されるケースがあります。これらの攻撃は、重要なインフラへの損害やブランドイメージの低下だけでなく、人命にも危険をもたらす恐れがあり、国際的なサイバーセキュリティ犯罪に発展するリスクを考える必要があります。

INDEX

1.サイバーレジリエンス法とは?

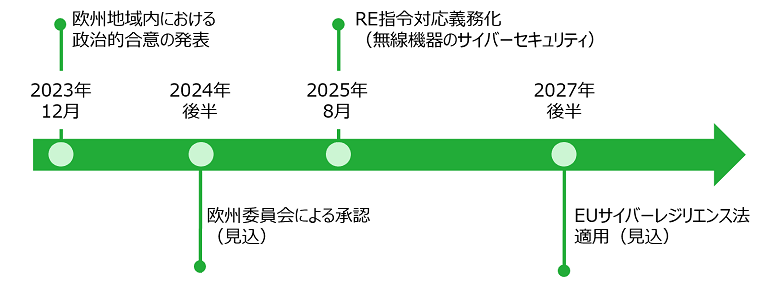

EUサイバーレジリエンス法(CRA)は、2023年12月に欧州地域内で政治的合意が発表された法案で、デジタル製品に対するサイバーセキュリティ要件を整備し、流通/貿易の障壁を取り除くことで、消費者やビジネスの安全性を向上させることを目的としています。具体的には、企業や政府機関がサイバー攻撃に対して事前に準備し、攻撃を受けた場合でも迅速に対応し、回復できる能力を持つことを目的としています。

2. サイバーレジリエンス法が必要になった背景

工場などで使用される産業用制御システムは、制御機器のIoT化によって外部ネットワークとの接続が進んでいます。稼働データのクラウド活用などシステム高度化の恩恵を受ける反面、外部からのサイバー攻撃を受けるリスクに直面しているのです。

ドイツの情報セキュリティ庁(BSI)は、産業用制御システムにおける危険度の高いセキュリティ脅威を下表のようにまとめました。過剰なアクセスを行うDoS/DDoS攻撃はもとより、マルウェア感染やハードウェアの脆弱性を突く攻撃の頻度が増しています。

| 順位 | 情報セキュリティ10大脅威 2025 [組織] |

|---|---|

| 1 | ランサムウェアによる被害 |

| 2 | サプライチェーンや委託先を狙った攻撃 |

| 3 | システムの脆弱性を突いた攻撃 |

| 4 | 内部不正による情報漏えい等 |

| 5 | 機密情報等を狙った標的型攻撃 |

| 6 | リモートワーク等の環境や仕組みを狙った攻撃 |

| 7 | 地政学的リスクに起因するサイバー攻撃 |

| 8 | 分散型サービス妨害攻撃(DDoS攻撃) |

| 9 | ビジネスメール詐欺 |

| 10 | 不注意による情報漏えい等 |

出典:情報処理推進機構「情報セキュリティ10大脅威 2025」を基に作成

3. 日本のメーカにはどんな影響があるの?

EUに出荷する企業は、CRAの要件に従って、製品のセキュリティレベルを証明する証明書を製品に添付することや、製品のセキュリティ対策や脆弱性管理などのサイバーセキュリティ対応策を整備し、定期的に報告することも必要になってきます。

一般的に、サイバーセキュリティ対策を導入し、運用が安定するまでの期間としては、6ヶ月~1年程度と言われています。つまり欧州市場に事業展開する日本メーカは、早めに準備することが必要になってきます。

企業がサイバーレジリエンス法に違反した場合、罰則として1500万ユーロもしくは全世界売り上げの2.5%、いずれか高い方を科せられる規定となっています。

4. サイバーレジリエンス法の施行(タイミング)

2024年11月20日にEU官報に掲載され、その後、21カ月後の2026年9月11日に「報告の義務」から部分的に適応、36か月後の2027年に12月11日に全面適応となります。

これ以降、サイバーレジリエンス法に準拠していない製品は欧州に出荷できなくなります。

※CRAとは別に、無線搭載機器を対象に適応されるEU法の1つである、RE指令(無線機器指令)について知りたい方はこちらの記事も参照ください。

5. サイバーレジリエンス法の対象

サイバーレジリエンス法は、欧州地域内で販売されるデバイスやネットワークに直接的または間接的に接続されるものを含む、デジタル要素を備えたすべての製品(ソフトウェア・ハードウェア)が対象となります。

| 製品 | 説明 |

|---|---|

| ハードウェア ソフトウェア |

デバイス又はネットワークに直接的、間接的に接続する製品 ハードウェア又はソフトウェアインターフェースを介して物理的、論理的に接続される製品 |

| リモートデータ処理ソリューション | デジタル要素を備えた製品の機能(データ処理、保存)をリモート(クラウドを含む)でサポートするソリューション |

6. 業界別セキュリティ対策ガイドライン

セキュリティを検討するにあたり、どのような規定があるのかを知る必要があります。各業界向けに多くのセキュリティガイドラインが発行されていますので、自社製品にどれが関係するのかを確認してみましょう。

| 業界 | ガイドライン | 説明 |

|---|---|---|

| 自動車 | ISO/SAE21434 | ISO(国際標準化機構)が発行する自動車のセキュリティに関する国際規格 |

| 医療機器 | IMDRFガイダンス | IMDRF(国際医療機器規制当局フォーラム)が発行。医療機器のセキュリティについて記載されている |

| 制御システム | IEC 62443 | IEC(国際電気標準会議)が制定した規格。工場のセキュリティ確保のために、制御システムにおけるセキュリティについて記載されている |

| IoT機器 | ETSI EN 303 645 | 民生用IoT機器に適用される一連の基本的なサイバーセキュリティに関する規定を提供する欧州規格 |

| NISTIR 8259 / 8425 | 米国IoT機器製造者向けサイバーセキュリティ指針 |

セキュリティ対策は、サプライチェーン全体で整備される必要があります。各国のセキュリティ規制や取引先のセキュリティ基準に満たない機器が使用されている場合、現在のサプライチェーンから外される恐れもあるのです。

7. まとめ

欧州を筆頭に国内外のサイバーセキュリティ法規制はますます強化されています。また、産業機器へのサイバーセキュリティ対策には、最近では国際基準のセキュリティ規格「IEC 62443シリーズ」を指標に、組織的に取り組むことが主流になりつつあります。製造業者があらゆるリスクに対応するためには専門家を頼ることも一つの手段です。セキュリティ対策でお困りの方は、弊社までお問い合わせください。